Lo shadow IT? Combattilo con Microsoft Defender for Cloud Apps.

Noi ti spieghiamo come! 🙂

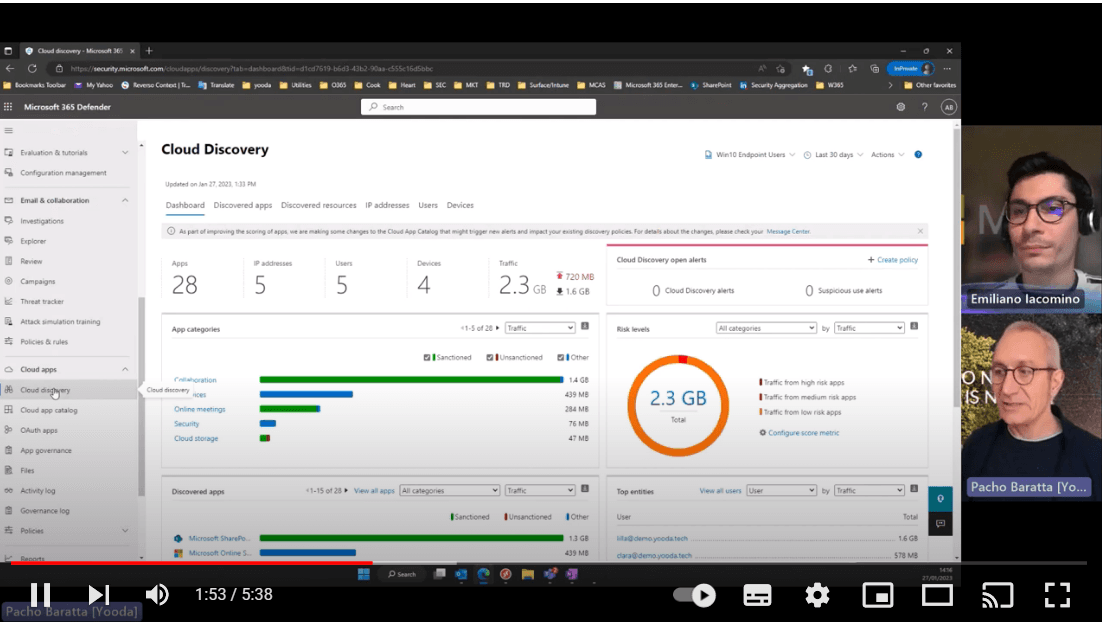

Emiliano Iacomino (Microsoft) e Pacho Baratta (Yooda) vi raccontano in un breve video come individuare e poi gestire lo Shadow IT.

Per Shadow IT intendiamo tutto quanto è in uso in azienda all’insaputa del dipartimento IT. Non solo applicazioni software ma anche processi.

Ad esempio, in una certa azienda del modo retail, era prassi comune tra i dipendenti, lo scambio di informazioni, incluso documenti, tramite Whatsapp. In questo modo si metteva a repentaglio la sicurezza dei dati e delle informazioni aziendali, aggirando le stesse compliance interne.

Shadow IT è anche l’utilizzo di certe applicazioni che potrebbero rappresentare rischi per la sicurezza, anche semplicemente utilizzandole online.

Defender for Cloud Apps (in precedenza conosciuto come MCAS, ovvero Microsoft Cloud App Security) permette di sapere quali applicazioni sono utilizzate dagli utenti aziendali ed eventualmente inibire l’utilizzo di certe applicazioni.

L’utilizzo Defender for Cloud Apps per questo proposito è semplice: è sufficiente integrarlo (con un semplice click) a Defender for Endpoint (MDE) se questo è in uso, altrimenti si può integrare con altrettanta semplicità con il proxy o firewall in uso in azienda.

Nel video cerchiamo di raccontare questo e anche qualcosa in più, in merito alla gestione lato admin, ma anche alla user-experience.

Questo è solo il primo, di tre video che abbiamo realizzato; l’idea è di iniziare ad introdurre Defender for Cloud Apps attraverso una serie di tematiche e casi d’uso.

Nei tre video realizzati parleremo di:

- gestione Shadow IT (questo video)

- Session Policies

- governance files

Abbiamo poi intenzione di produrre un webinar, in cui andremo ad approfondire i concetti qui trattati e altro ancora.

Intanto, ecco qui il primo video:

MCAS e Shadow ITE se volete iniziare ad iscrivervi al webinar:

Non fermarti qui, continua a leggere

Perché passare a Microsoft Entra Private Access

Il panorama della sicurezza informatica sta vivendo una trasformazione radicale: il lavoro da remoto è ormai prassi consolidata e le applicazioni aziendali risiedono sempre più nel cloud. In questo contesto, molte organizzazioni si interrogano sull’efficacia delle VPN tradizionali per garantire un accesso sicuro alle risorse interne. Recenti statistiche hanno messo in luce evidenti limiti delle soluzioni VPN legacy, […]

Entra ID passwordless: semplificare e rafforzare l’autenticazione

Passwordless? Se la MFA aggiunge un fattore alla password, l’approccio proposto da Entra ID passwordless mira in prospettiva a eliminare del tutto la necessità della password stessa. L’idea può sembrare rivoluzionaria: come si fa a fare login senza password? Il concetto non è abolire l’identity check, ma renderlo più sicuro e usabile. Nel 2018 lo […]

Semplificare l’autenticazione: perchè Azure AD MFA

L’autenticazione basata su Azure AD MFA è ad oggi una best practice imprescindibile per proteggere gli account. Aggiungendo un secondo fattore oltre alla password, la sicurezza dell’accesso aumenta in modo esponenziale. Come afferma Microsoft, attivare la MFA può bloccare oltre il 99,9% degli attacchi di compromissione dell’account. Questa statistica impressionante è spesso riassunta così: “Your […]

Entra nell’universo digitale

Con Yooda porterai la tua azienda verso un nuovo mindset che cambierà in meglio l’esperienza di tutti e genererà nuovo valore per te.